摘要:最新SQL注入技术是一种网络攻击手段,攻击者利用应用程序中的安全漏洞,通过输入恶意SQL代码来操纵后台数据库。这种攻击可能导致数据泄露、系统被篡改等严重后果。为应对SQL注入攻击,应采取以下策略:验证和过滤用户输入,使用参数化查询或预编译语句,限制数据库权限,定期更新和打补丁,以及实施安全意识和培训。这些措施能有效提高系统安全性,防范SQL注入攻击。

本文目录导读:

随着互联网技术的快速发展,数据库已成为各类应用系统的核心组成部分,SQL注入作为一种常见的网络攻击手段,对数据库的安全构成了严重威胁,本文将介绍最新SQL注入技术及其应对策略,帮助读者了解并防范这一安全威胁。

SQL注入概述

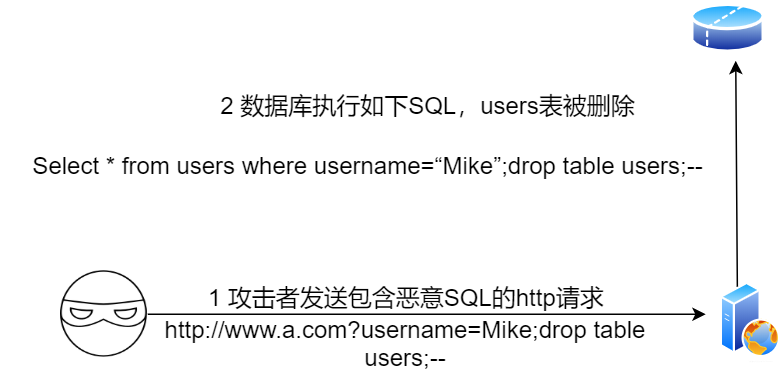

SQL注入是一种代码注入技术,攻击者通过在Web表单的输入字段中输入恶意SQL代码,从而实现对数据库的非法访问,这些恶意代码在后台被数据库服务器执行,可能导致数据泄露、数据篡改甚至数据库完全被攻击者控制。

最新SQL注入技术

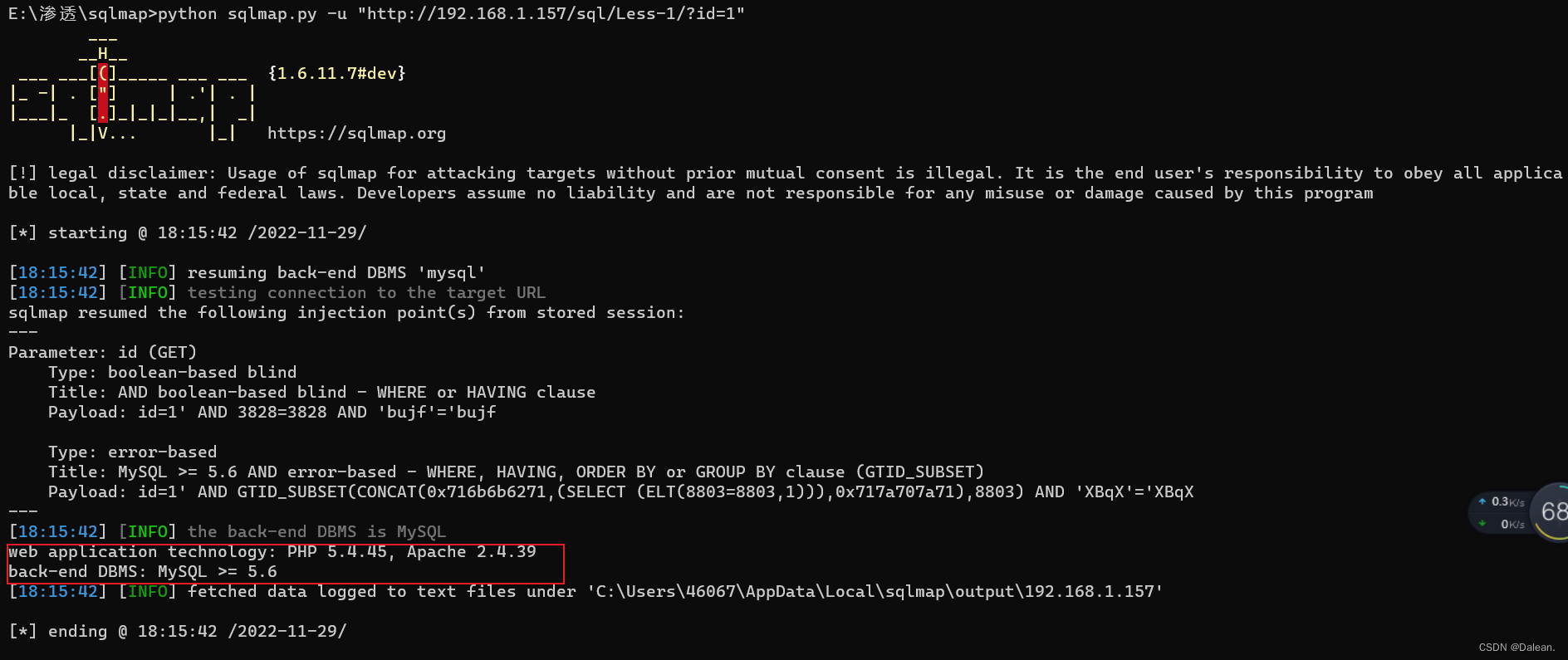

1、盲注技术

随着安全意识的提高,许多Web应用采取了防范措施,使得攻击者难以直接获取查询结果,盲注技术应运而生,攻击者通过构造特定的SQL语句,使得数据库返回一些间接信息,从而判断其想要获取的数据。

2、时间盲注

时间盲注是一种盲注技术,攻击者通过构造恶意SQL语句,使得数据库执行时间延长,以此来判断查询结果,这种攻击方法难以被防火墙和入侵检测系统识别。

3、联合查询注入

联合查询注入是一种利用UNION关键字进行攻击的SQL注入技术,攻击者通过构造包含UNION关键字的SQL语句,将多个查询结果合并并返回给攻击者,这种技术可以帮助攻击者获取数据库中的敏感信息。

SQL注入的危害

1、数据泄露:攻击者可能通过SQL注入获取数据库中的敏感信息,如用户密码、个人信息等。

2、数据篡改:攻击者可以利用SQL注入修改数据库中的数据,导致数据损坏或业务中断。

3、破坏数据库结构:严重的SQL注入可能导致数据库结构被破坏,使整个系统瘫痪。

应对策略

为了防范SQL注入攻击,我们需要从以下几个方面着手:

1、输入验证:对用户的输入进行严格的验证和过滤,防止恶意输入,使用参数化查询或预编译语句,确保输入数据不会被解释为SQL代码。

2、最小权限原则:为数据库账号分配最小权限,避免攻击者获得过高的权限,只给予应用程序连接数据库的账号查询权限,避免执行插入、更新和删除等操作。

3、错误信息控制:避免在前端显示详细的数据库错误信息,这可以防止攻击者获取有关数据库结构的敏感信息。

4、更新和维护:定期更新数据库和应用程序,以修复已知的安全漏洞,定期对数据库进行安全审计和漏洞扫描,确保系统的安全性。

5、使用Web应用防火墙(WAF):WAF可以帮助识别并拦截SQL注入等网络攻击,配置WAF规则时,需关注最新的安全威胁和攻击手法。

6、安全意识培训:对开发人员进行安全意识培训,提高他们对SQL注入等安全威胁的认识和防范能力,确保在开发过程中遵循安全最佳实践。

7、监控和日志:建立有效的监控和日志机制,以便及时发现异常行为和潜在的安全威胁,对于疑似SQL注入的攻击行为,应立即进行调查和应对。

8、备份与恢复策略:制定完善的备份与恢复策略,确保在遭受SQL注入攻击导致数据损失时,能够迅速恢复系统正常运行。

SQL注入是一种常见的网络攻击手段,对数据库的安全构成了严重威胁,为了防范SQL注入攻击,我们需要从输入验证、最小权限原则、错误信息控制、更新和维护、使用Web应用防火墙、安全意识培训、监控和日志以及备份与恢复策略等方面着手,关注最新的安全威胁和攻击手法,不断调整和优化安全策略,以确保系统的安全性。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...